客戶面臨的挑戰

如何評估工業控制系統的漏洞?

橫河電機提供從評估到審查、系統漏洞評估的解決方案,並提供安全問題和漏洞的解決方案。橫河電機可以執行安全評估,幫助制定安全性原則,還可以對安全專案執行審查。這些服務可以協助客戶鑑別、評價並降低專案中的風險。

我們的解決方案

橫河電機是經驗豐富的安全顧問。

橫河電機的安全顧問可以從以下五個方面協助客戶確保網路的安全性。

- 策略

策略在很大程度上決定網路和網路上運行的系統必須採用何種安全控制措施。必須提供可轉換為步驟的清晰、簡潔的目標。 - 步驟

步驟是介紹如何執行策略的詳細說明。書面化的步驟可以確保安全性策略中指定的安全控制項應用一致性。步驟有助於確保有效應用控制。 - 物理安全

物理安全可以減少人員惡意接近網路設備和伺服器等設備的方式。這些物理控制包括鎖定、周界圍欄和監視器監控。 - 網路安全

網路是資料通訊的途徑,是應用程式進行工作的基本基礎設施;沒有網路,就無法更新或修復設備。需要使用安全控制確保網路始終可用。 - 端點安全性

基於主機的安全性著眼於保護“端點”(工作站和伺服器)免遭惡意或意外動作侵害。惡意動作可能造成資料丟失或對系統的未授權存取。

客戶獲得的收益

客戶可以鑑別所需的內容。

橫河電機的安全顧問會提供一份清楚識別客戶漏洞的報告,並顯示客戶應採取的阻止動作。評估將確認現場的安全措施,並協助客戶確認是否需要改進。

關鍵技術

專業的IT/OT解決方案諮詢。

全球工業網路安全專業認證(GICSP)是2013年11月首次引進的一個相對較新的專業任職資格。在員工獲得資格認證方面,橫河電機一直在工業自動化行業中處於領先地位。

這證明橫河擁有具備高水準工業網路安全專業知識的員工,實踐公司的長期承諾,確保客戶的安全性和資產卓越性。

Details

網路健康檢查服務,利用獨特的網路流量視覺化技術(融入“視覺化”功能),允許用戶檢測任何類型的未經授權通訊,確保安全的工廠運行。

您能絕對肯定控制系統中的通訊過程正常運行嗎?毫無疑問,它在順利運行。但是,肉眼無法看到通訊流量。

網路攻擊已經變得越來越複雜。即使使用基本的安全措施、應用最新的反病毒軟體,也會破壞電腦安全。用戶可能沒有意識到,由於伺服器攻擊、針對零日漏洞的惡意軟體感染、未授權存取或重要資訊損失,使用者的系統會受到損害。為了對抗這些威脅,網路上執行“視覺化”功能,可以密切監視所有的重要通訊。

服務內容

- 啟用客戶網路上的交換式集線器功能,收集通訊流量的特殊設備可以採集並記錄所有通訊資料。

- 符合世界市場要求。

- 週期性收集和分析記錄的資料。

- 立即創建詳細的分析報告。並從通訊分析的結果,分層定義其重要性。透過點陣可以將通訊狀態視覺化,如傳輸和接收的關聯性和頻率以及協定。

- 分析的結果會在說明會中報告。

- 如果檢測到異常通訊,橫河電機將和客戶一起分析原因,並根據情況立即改進系統或網路。

資料分析的機制

在控制系統中,通訊及具體通訊內容(命令傳輸、資料轉換和資訊同步)轉換到指定的通訊夥伴。透過應用這種通訊特性,分離正常資料以及從已記錄的多個通訊資料中確認的資料,可以檢測任何類型的異常或可疑通訊類型。

以下是描述異常或可疑通訊類型的檢測/分析的兩個示例。

- 示例1: 已檢測的未知IP位址的可能原因

- 未正確限制與外部網路進行通訊。

- 未授權的PC連接至網路。

- 連接至系統組態中沒有的端子。

- 存在可能存在網路攻擊或異常惡意軟體感染的情況。

- 示例2: 檢測到未知通訊類型2類型的可能原因

- 已安裝未授權軟體。

- 手動通訊設定臨時更改。

- 可能存在網路攻擊或異常惡意軟體感染的情況。

網路流量視覺化技術

合作研究研發

2007年4月

與國家資訊和通訊技術研究所(NICT)進行合作研究,開發可實現即時視覺化和通訊流量分析的系統。

聲明

2011年9月

NIRVANA: nicter即時網路視覺化分析儀

http://www.nict.go.jp/en/data/nict-news/index.html

參考

Yokogawa's network healthiness check service helped the customer identify what they need to protect against cyber-attacks.

By “visualizing” network traffic in control system, the customer was able to detect unauthorized communication in their system.

yi-MAC stands for YOKOGAWA Innovative Main Automation Contractor:

- Full control of scope and schedule across packages

- Realization of customer expectation

- Single point of responsibility

- Providing fully integrated solutions

The number of incidents involving attempted unauthorised access to computer systems via the internet as reported by CERT (Computer Emergency Response Team) was 137,539 in 2003. Statistics show an exponential increase in the number of reported incidents in the last five years. Although this can be partly explained by the increase in the number of computer systems in the world that are connected to the internet, it is nevertheless an alarming fact.

Yokogawa’s industrial automation (IA) product and service offerings, industry domain knowledge, and VigilantPlant approach – which emphasizes safe, secure, and uninterrupted operations -- provide a solid foundation for an Industrial Internet of Things that specifically addresses the requirements of process automation, particularly for the OT side of the equation. To be able to provide an equally solid foundation for the IT side, Yokogawa is partnering with Cisco Systems and other industry leaders.

This white paper provides an overview of how Yokogawa believes its customers can best prepare for and position themselves to benefit from IIoT-enabled technology and solutions and digitalization in general to emerge as the successful connected industrial enterprises of the future.

Network and system security is now a necessity in process automation industry. YOKOGAWA provides a service lifecycle solution for cyber security to ensure that the security measures and deployments are continuously enhanced, monitored and inspected.

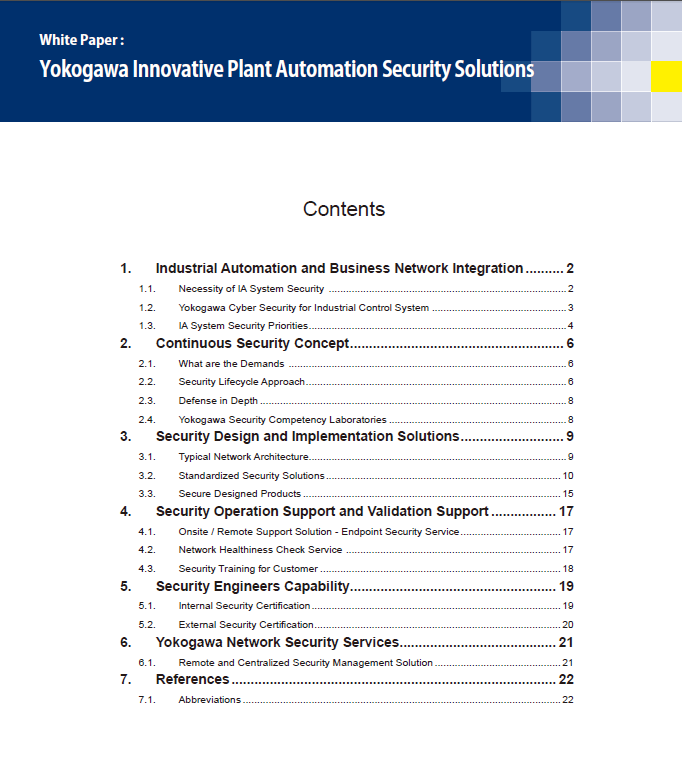

This white paper explains the details of the security design, implementation, operation and validation solutions from the technical perspective.

Initially when control and safety systems moved away from being hardwired and relay-based to computerized systems, vendors and asset owners were more interested in functionality than security. Typically, especially in high risk environments in refineries and off-shore oil installations, the systems were standalone with a dedicated Safety Instrumented System.

Over the last ten years more security solutions have available, and more industrial end users have implemented them to protect their businesses. Today nearly all companies use an anti-virus product installed on their industrial control system (ICS), as well as having their ICS segregated from the business network and the Internet by a firewall.

Harness the Future of Innovation

Highlights of the 2014 Yokogawa Users Conference and Exhibition

September 9 - 11, 2014, Houston, TX

By the editors of CONTROL Magazine

下載

產品型錄

- 生命周期性能關注服務 (3.8 MB)

想了解更多技術&解決方案嗎?

聯絡我們